- Autorius Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Paskutinį kartą keistas 2025-01-22 17:32.

Plačiausiai naudojamas simetriškas algoritmas yra AES-128, AES-192 ir AES-256. Pagrindinis trūkumas simetrinio rakto šifravimas visos susijusios šalys turi mainai į naudojamas raktas į užšifruoti duomenis, kol jie gali juos iššifruoti.

Tada koks algoritmas naudojamas asimetrinio rakto kriptografijoje?

Diffie-Hellmanas

Panašiai, kur naudojamas simetriškas šifravimas? Duomenų bazės atveju paslaptis Raktas gali būti prieinama tik pačiai duomenų bazei užšifruoti arba iššifruoti. Keletas pavyzdžių, kur simetrinė kriptografija yra naudojamas yra: Mokėjimo programos, pvz., kortelių operacijos, kai AII reikia apsaugoti, kad būtų išvengta tapatybės vagystės ar apgaulingų mokesčių.

Be to, kaip keičiamas simetriškas raktas?

Asimetriškas kriptografija dažnai naudojama mainai Paslaptis Raktas pasiruošti naudojimui simetriškas kriptografija duomenims užšifruoti. Tuo atveju, kai a raktų keitimas , viena šalis sukuria paslaptį Raktas ir užšifruoja jį viešai Raktas gavėjo. Tada gavėjas jį iššifruotų savo asmeniniu būdu Raktas.

Kodėl asimetrinių raktų algoritmai turėtų būti matematiškai sudėtingesni nei simetriniai raktų algoritmai?

Asimetrinis šifravimas : vieša raktas yra naudojamas šifruoti paprastą tekstą į šifruotą tekstą, o privatus raktas yra naudojamas šifruotam tekstui iššifruoti. Kadangi jie apima porą raktai , asimetriniai algoritmai linkę būti sudėtingesnis įgyvendinti (ir šiek tiek lėčiau vykdyti) nei simetriniai algoritmai.

Rekomenduojamas:

Kokio tipo algoritmai reikalauja, kad siuntėjas ir gavėjas keistųsi slaptu raktu, kuris naudojamas pranešimų konfidencialumui užtikrinti?

Kokio tipo algoritmai reikalauja, kad siuntėjas ir gavėjas keistųsi slaptu raktu, kuris naudojamas pranešimų konfidencialumui užtikrinti? Paaiškinimas: Simetriniai algoritmai naudoja tą patį raktą, slaptąjį raktą, kad užšifruotų ir iššifruotų duomenis. Šis raktas turi būti iš anksto bendrinamas, kad būtų galima susisiekti

Kam naudojamas Prims algoritmas?

Informatikos moksle Primo (taip pat žinomas kaip Jarník) algoritmas yra gobšus algoritmas, kuris suranda minimalų apimantį medį svertiniam nenukreiptam grafikui. Tai reiškia, kad jis suranda kraštų poaibį, kuris sudaro medį, apimantį kiekvieną viršūnę, kur bendras visų medžio briaunų svoris yra sumažintas

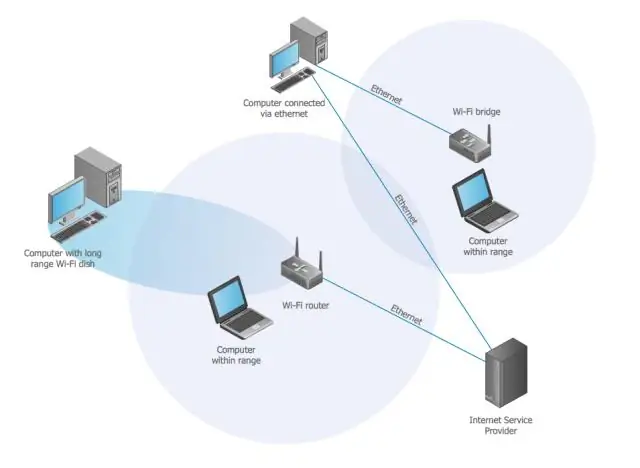

Koks yra belaidžio LAN šifravimo metodas?

„Juniper Networks“prieigos taškai palaiko visus tris standartinius belaidžio prieigos taško-kliento šifravimo tipus: senąjį šifravimą, lygiavertį laidinį privatumą (WEP), „Wi-FiProtected Access“(WPA) ir WPA2 (taip pat vadinamą RSN). Šifravimo tipas sukonfigūruotas WLAN paslaugų profiliuose skirtuką Saugos nustatymai

Kuo algoritmas naudojamas kompiuterių programavime?

Programavimo algoritmas yra kompiuterinė procedūra, kuri labai panaši į receptą (vadinama procedūra) ir tiksliai nurodo kompiuteriui, kokių veiksmų reikia imtis norint išspręsti problemą arba pasiekti tikslą. Sudedamosios dalys vadinamos įvestimis, o rezultatai - išvestimis

Kuo skiriasi šifravimo algoritmas ir raktas?

Algoritmas yra viešas, jį žino siuntėjas, gavėjas, užpuolikas ir visi, kas išmano apie šifravimą. Kita vertus, raktas yra unikali reikšmė, kurią naudojate tik jūs (ir simetrinio šifravimo atveju imtuvas). Raktas daro jūsų užšifruotą pranešimą išskirtinį nuo kitų naudojamų pranešimų