- Autorius Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Paskutinį kartą keistas 2025-01-22 17:32.

Nulis pasitikėjimo yra saugumo koncepcija, orientuota į įsitikinimą, kad organizacijos neturėtų automatiškai pasitikėti viskas, kas yra jos perimetre ar už jos ribų, o prieš suteikdama prieigą turi patikrinti viską ir viską, kas bando prisijungti prie sistemos. „Strategija aplinkui Nulis pasitikėjimo verda ne pasitikėti bet kas.

Taigi, kas yra „Zero Trust“saugumo modelis?

Nulis pasitikėjimo yra saugumo modelis remiantis principu išlaikyti griežtą prieigos kontrolę ir niekuo nepasitikėti pagal numatytuosius nustatymus, net ir tuos, kurie jau yra tinklo perimetro viduje. Kas yra IAM? Prieigos kontrolė. Nulinis pasitikėjimo saugumas.

Taip pat žinokite, kaip pasiekti nulinį pasitikėjimą? Štai keturi principai, kurių turi laikytis jūsų įmonė ir ypač IT organizacija:

- Grėsmės kyla tiek iš vidaus, tiek iš išorės. Tai turbūt didžiausias mąstymo pokytis.

- Naudokite mikrosegmentavimą.

- Mažiausiai privilegijuota prieiga.

- Niekada nepasitikėk, visada patikrink.

Taip pat kodėl šiuolaikinės organizacijos turi apsvarstyti galimybę įgyvendinti nulinio pasitikėjimo saugumo metodą?

Nulis pasitikėjimo padeda užfiksuoti debesies pranašumus neatskleidžiant savo organizacija prie papildomos rizikos. Pavyzdžiui, kai šifruojama yra naudojami debesų aplinkoje, užpuolikai dažnai atakuoja užšifruotus duomenis naudodami prieigą prie rakto, o ne sulaužydami šifravimą, taigi raktų valdymas yra itin svarbu.

Kas yra nulinio pasitikėjimo tinklai?

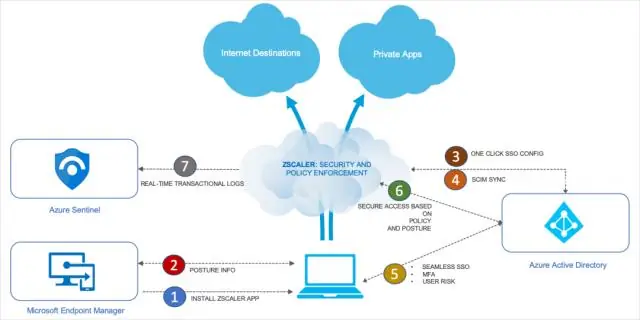

Nulis pasitikėjimo Architektūra, dar vadinama Nulinio pasitikėjimo tinklas arba tiesiog Nulis pasitikėjimo , nurodo saugumo koncepcijas ir grėsmės modelį, kuriame nebepriimama, kad veikėjais, sistemomis ar paslaugomis, veikiančiomis iš saugumo perimetro, turėtų būti automatiškai pasitikima, o vietoj to jie turi patikrinti viską ir viską, kas bandoma.

Rekomenduojamas:

Koks yra mechanizmas, leidžiantis užtikrinti prieigos prie išteklių apribojimus, kai Redis vykdomos kelios gijos?

užraktas Atsižvelgiant į tai, kaip „Redis“elgiasi su vienu metu? Vienos gijos programa tikrai gali suteikti sutapimas įvesties/išvesties lygiu naudojant I/O (de)multipleksavimo mechanizmą ir įvykio kilpą (tai yra Redis daro ). Lygiagretumas kainuoja:

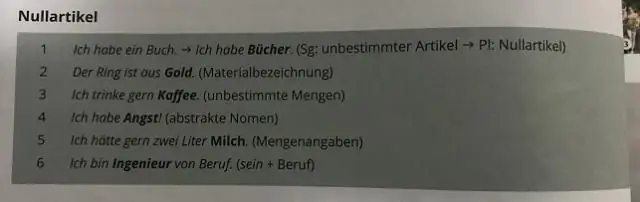

Kas yra nulinio artikelio daiktavardžiai?

Sąvoka zero article reiškia daiktavardžių frazes, kuriose nėra artikelių, apibrėžtų ar neapibrėžtų. Anglų kalba, kaip ir daugelis kitų kalbų, nereikalauja straipsnio daugiskaitos daiktavardžių frazėmis su bendrine nuoroda, nuoroda į bendrą dalykų klasę

Kaip įgyvendinate Nulinio pasitikėjimo modelį?

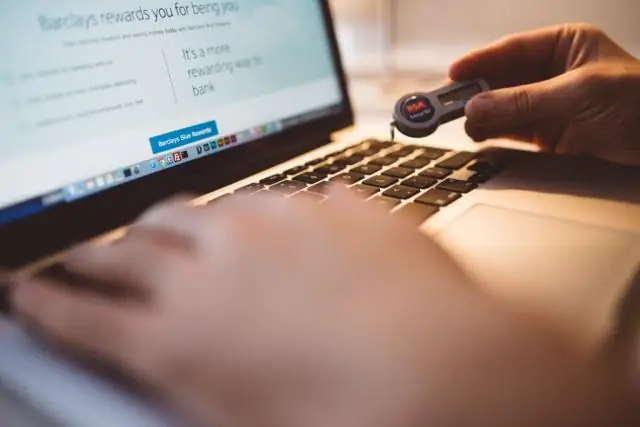

Nulinio pasitikėjimo diegimas Naudokite mikrosegmentavimą. Asmuo arba programa, turintys prieigą prie vienos iš tų zonų, negalės patekti į jokią kitą zoną be atskiro leidimo. Naudokite kelių veiksnių autentifikavimą (MFA) Įdiekite mažiausių privilegijų principą (PoLP) Patvirtinkite visus galinio taško įrenginius

Kas yra nulinio pasitikėjimo modelis?

Nulinio pasitikėjimo saugumas | Kas yra nulinio pasitikėjimo tinklas? Nulinis pasitikėjimas yra saugumo modelis, pagrįstas griežtos prieigos kontrolės ir nepasitikėjimo niekuo pagal numatytuosius nustatymus principu, net ir tiems, kurie jau yra tinklo perimetro viduje

Kas yra nulinio pasitikėjimo tinklai?

„Zero Trust Architecture“, dar vadinama „Zero Trust Network“arba tiesiog „Zero Trust“, reiškia saugumo koncepcijas ir grėsmės modelį, pagal kurį nebėra prielaida, kad veikėjais, sistemomis ar paslaugomis, veikiančiomis iš saugumo perimetro, turėtų būti automatiškai pasitikima, o vietoj to jie turi ką nors patikrinti ir patikrinti. viskas bandoma